টু-ফ্যাক্টর অথেনটিকেশন কেন গুরুত্বপূর্ণ?

A

পাসওয়ার্ড চুরি হলেও অতিরিক্ত ভেরিফিকেশন প্রয়োজন হয়

B

ফিশিং ও হ্যাকিং আক্রমণ থেকে সুরক্ষা দেয়

C

ব্যাংকিং ও সোশ্যাল মিডিয়া অ্যাকাউন্ট নিরাপদ রাখে

D

উপরের সবগুলো

উত্তরের বিবরণ

টু-ফ্যাক্টর অথেনটিকেশন হলো একটি নিরাপত্তা ব্যবস্থা যেখানে ব্যবহারকারীকে সনাক্ত করার জন্য দুই ধরনের ভিন্ন ভেরিফিকেশন ফ্যাক্টর ব্যবহার করা হয়। এটি শুধুমাত্র পাসওয়ার্ডের ওপর নির্ভর না করে অ্যাকাউন্টে বাড়তি সুরক্ষা প্রদান করে।

-

যদি পাসওয়ার্ড চুরি হয়, তবুও OTP, ফিঙ্গারপ্রিন্ট বা সিকিউরিটি কী ছাড়া লগইন সম্ভব নয়।

-

এটি ফিশিং ও হ্যাকিং আক্রমণ প্রতিরোধে কার্যকর।

-

ব্যাংকিং, ইমেইল ও সামাজিক যোগাযোগমাধ্যমের অ্যাকাউন্ট সুরক্ষায় বিশেষভাবে সহায়ক।

-

টু-ফ্যাক্টর অথেনটিকেশন সাধারণত দুটি ধাপে কাজ করে:

-

প্রথম স্তর: পাসওয়ার্ড বা পিন ইনপুট করা।

-

দ্বিতীয় স্তর: OTP মোবাইলে পাওয়া, Authenticator অ্যাপ থেকে কোড জেনারেট করা, ফিঙ্গারপ্রিন্ট বা ফেস আইডি ব্যবহার করা, অথবা USB Security Key প্রয়োগ করা।

-

-

টু-ফ্যাক্টর অথেনটিকেশনের গুরুত্ব:

-

পাসওয়ার্ড চুরি হলেও অতিরিক্ত ভেরিফিকেশনের কারণে অ্যাকাউন্ট নিরাপদ থাকে।

-

ফিশিং ও হ্যাকিং আক্রমণ থেকে রক্ষা করে।

-

ব্যাংকিং, ইমেইল ও সামাজিক যোগাযোগমাধ্যম অ্যাকাউন্টকে সুরক্ষিত রাখে।

-

অননুমোদিত প্রবেশ (Unauthorized Access) প্রতিরোধ করে।

-

0

Updated: 1 month ago

জন ভন নিউম্যান আর্কিটেকচারে কোন বৈশিষ্ট্যটি যোগ হয়েছিল?

Created: 1 month ago

A

Stored Program Concept

B

Punch Card Input

C

Mechanical Gear System

D

Assembly Language

জন ভন নিউম্যান আর্কিটেকচারের প্রধান অবদান হলো Stored Program Concept, যার ফলে কম্পিউটারের নির্দেশনা (instructions) এবং ডেটা একই মেমোরিতে সংরক্ষণ করা সম্ভব হয়। এর আগে এই দুটি আলাদা স্থান থেকে পরিচালিত হতো।

-

জন ভন নিউম্যান (আসল নাম: জ্যানোস নিউম্যান, জন্ম: 28 ডিসেম্বর 1903, বুদাপেস্ট, হাঙ্গেরি – মৃত্যু: 8 ফেব্রুয়ারি 1957, ওয়াশিংটন, ডিসি, ইউ.এস.) একজন হাঙ্গেরিয়ান বংশোদ্ভূত আমেরিকান গণিতবিদ।

-

তিনি ফলিত গণিত, কোয়ান্টাম তত্ত্ব, স্বয়ংক্রিয় তত্ত্ব, অর্থনীতি এবং প্রতিরক্ষা পরিকল্পনা-এর ক্ষেত্রে গুরুত্বপূর্ণ অবদান রেখেছেন।

-

ভন নিউম্যান গেম থিওরির পথপ্রদর্শক ছিলেন এবং অ্যালান টুরিং ও ক্লড শ্যাননের সঙ্গে মিলিত হয়ে Stored-Program ডিজিটাল কম্পিউটারের ধারণা উদ্ভাবন করেছিলেন।

-

তিনি ভন নিউম্যান মেশিনের মাধ্যমে আধুনিক বা ক্লাসিক্যাল কম্পিউটারের মৌলিক নকশা নির্ধারণ করেন।

-

দ্বিতীয় বিশ্বযুদ্ধের সময় ENIAC নির্মাণে তিনি প্রধান তিনজন বিজ্ঞানীর একজন ছিলেন।

-

1946 সালে প্রকাশিত "ইলেক্ট্রনিক কম্পিউটিং ইন্সট্রুমেন্টের লজিক্যাল ডিজাইনের প্রাথমিক আলোচনা"-এ Stored Program Concept-এর ধারণাটি বিস্তারিতভাবে উপস্থাপন করেছিলেন।

0

Updated: 1 month ago

নিচের কোনটি সঠিক নয়?

Created: 1 month ago

A

B

C

D

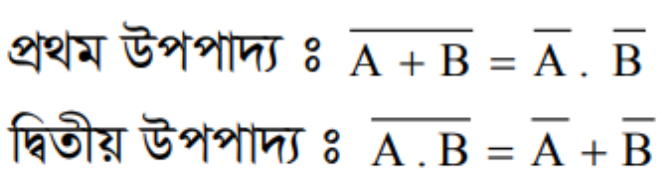

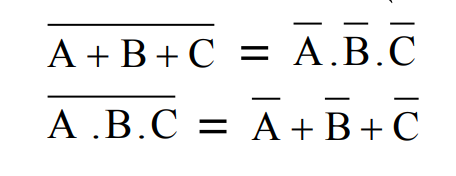

• ডি মরগ্যানের উপপাদ্য:

- দুই চলকের জন্য:

- তিন চলকের জন্য:

- অর্থাৎ, অপশন খ এর উপপাদ্যটি সঠিক নয়।

উৎস: তথ্য ও যোগাযোগ প্রযুক্তি, এইচএসসি প্রোগ্রাম, উন্মুক্ত বিশ্ববিদ্যালয়।

0

Updated: 1 month ago

যে কম্পিউটার প্রোগ্রাম নিজে নিজেই অন্য কম্পিউটারে ইন্টারনেটের মাধ্যমে কপি হয় তাকে ____বলে।

Created: 1 month ago

A

Program Virus

B

Worms

C

Trojan Horse

D

Boot Virus

কম্পিউটার ওয়ার্ম হলো একটি স্ব-প্রতিলিপি সক্ষম প্রোগ্রাম, যা নেটওয়ার্কের মাধ্যমে নিজেই নিজের কপি তৈরি করে অন্য কম্পিউটার সিস্টেমে ছড়িয়ে পড়ে। এটি নিজের কপি তৈরির জন্য কোনো হোস্ট প্রোগ্রাম বা ব্যবহারকারীর হস্তক্ষেপের প্রয়োজন হয় না।

-

কম্পিউটার ওয়ার্ম নিজেই নেটওয়ার্কে ছড়িয়ে পড়ে এবং অন্যান্য কম্পিউটারকে সংক্রমিত করতে সক্ষম।

-

এটি স্বতঃস্ফূর্তভাবে অনুলিপি তৈরি করতে পারে এবং কোনো সাহায্য ছাড়াই কার্যকর হয়।

-

তথ্যসূত্র: National Institute of Standards and Technology (NIST), USA।

-

অন্যদিকে, Program Virus এবং Boot Virus হলো কম্পিউটার ভাইরাসের উদাহরণ, যেখানে ভাইরাস সাধারণত কোনো হোস্ট প্রোগ্রামের অংশ হিসেবে কাজ করে।

-

Trojan Horse হলো একটি ম্যালওয়্যার, যা সাধারণত ক্ষতিকর কাজ করতে ব্যবহারকারীর জানানো ছাড়াই কম্পিউটারে প্রবেশ করে।

0

Updated: 1 month ago